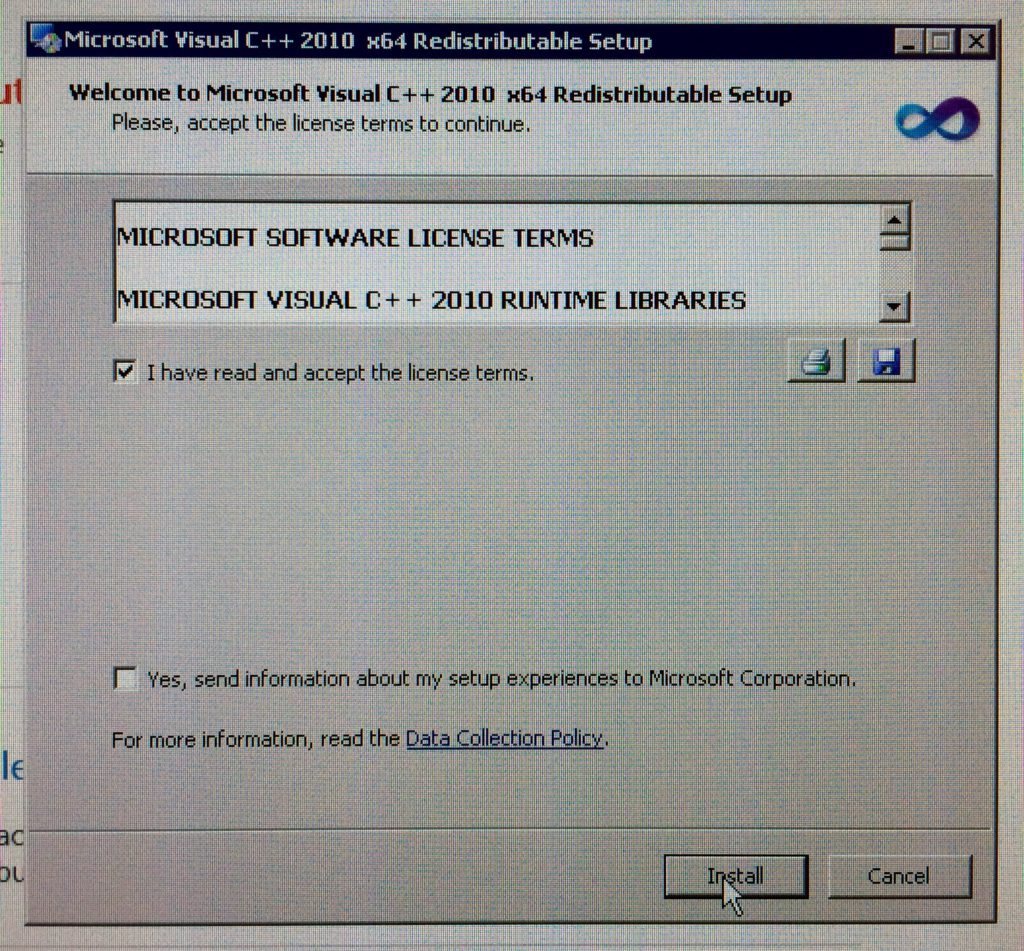

La que sigue es un clásico: A Microsoft le importa tres carajos si lees o no el acuerdo de licencia del instalador. De hecho pareciera que por el contrario, lo que quieren es que no leas nunca el acuerdo de licencia si no que solamente lo aceptes.

400 líneas de acuerdo de licencia para leer en un cuadradito donde solamente entran tres renglones. Buena suerte con eso.

Te meten trescientas líneas de licencia donde te avisan que si aceptas tenes que entregar todo lo que más te importa en el mundo, en un cuadradito en el que solamente caben tres renglones de mierda, cosa de imposibilitarte todo lo más posible que puedas leer el acuerdo para decidir si lo vas a aceptar o no.

No es que me importe, claro. De hecho a nadie en el mundo le importa. El que haya leído un acuerdo de licencia antes de instalar un programa, que tire la primera piedra, pero:

Que hijos de puta.

El huevo o la gallina? Que fue primero? Los acuerdos de licencia de microsoft vienen en scroll boxes bien chiquitas por qué nadie nunca en su puta vida los lee o como nadie los lee ya ni te los hacen leer?

Me imagino más probable esto último y en tal caso, para que recontra remil mierdas hay que hacer dos clicks antes de instalar cada cosa a razón de uno para tildar «acepto» y otro para presionar el botón de siguiente?

Acá el que seguramente tenga la posta sea un abogado, un especialista en derecho de software. A mí, mientras tanto, me tienen las bolas llenas.