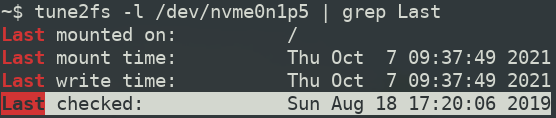

Otro título sugerido: Como ejecutar rsync, pero copiando absolutamente todo, incluídos los tiempos de modificación, creación y acceso, softlinks, hardlinks, todo, para que el resultado final sea indistinguible de la magia.

Me dejo a mi mismo como siempre, pero también a la posteridad, este comando que tengo que googlear cada vez que necesito: como hacer para que a rsync no se le escape nada al copiar datos y que el source y destination sean idénticos en todos los aspectos que el sistema de archivos subyacentes lo permita. No porque no esté documentado en el manual, sino porque es más rápido tenerlo agendado en algún lado, para las pocas veces al año en que necesito copiar preservando -casi- todos los atributos con excepción de algunos pocos.

Un comando de la muerte, imposible de recordar y que tengo agendado bloguear al respecto desde el 2015 según veo.

Bueno, 8 años más tarde hoy lo tuve que googlear de nuevo porque lo necesité. Aprovechando la oportunidad, lo dejo documentado aquí para cada vez que lo necesitemos de nuevo.

El comando en cuestión se ejecuta así: